Inhaltsverzeichnis

Hodl, FOMO, Marktkapitalisierung, Tokenomics, Altcoins, DeFi, NFT….Der Krypto-Space birgt viele seltsame und faszinierende Begriffe, was Neulingen das Verständnis der bereits ohnehin schon technisch anspruchsvollen und komplexen Materie zusätzlich erschwert. Begriffe wie „Cold Storage“, „Airgap“, „Cold Wallets“ und „Hardware Wallets“ meinen aber im Kern alle dasselbe: eine Offline-Methode, damit du deine Kryptowährungen sicher verwalten kannst. Aber welche Krypto Wallet soll ich denn nun verwenden?

Das Wichtigste in Kürze

- Es gibt zwei Hauptkategorien von Wallets: Custodial, welche von Dritten kontrolliert werden und Non-Custodial Wallets für die Selbstverwahrung, sowie Hot Wallets (online) & Cold Wallets für eine sichere offline Lösung.

- Deine Wallet speichert keine Coins oder Token, sondern den privaten Schlüssel.

- Hardware-Wallets (Cold) werden für die sichere Aufbewahrung großer Mengen an Assets empfohlen, während mobile, Web- und Desktop-Wallets (Hot) für ihre Bequemlichkeit beliebt sind, aber ein höheres Sicherheitsrisiko darstellen.

Was ist eine Krypto-Wallet und wozu brauche ich sie?

Jeder, der in Kryptowährungen investiert oder am Handel mit dezentralen Finanzanlagen (DeFi) oder nicht fungiblen Token (NFTs) beteiligt ist, sollte über eine entsprechende Wallet verfügen.

Entgegen der landläufigen Meinung, die der Ausdruck „Wallet“ suggerieren mag, enthalten Krypto-Wallets keine materiellen Werte. Ein Bitcoin manifestiert sich nicht physisch, sondern existiert lediglich als Buchungseintrag im Ledger. Hot oder Cold Wallets steuern vielmehr Zugriffsrechte, die definieren, wem bestimmte Bitcoin-Mengen gehören und wer sie nutzen darf. Für die Sicherung dieser essenziellen Informationen sind weltweit tausende Computer verantwortlich. Sie speichern die Daten und schützen sie in einem globalen Register, unserer Blockchain.

Not your keys, not your coins!

Nicht deine Schlüssel, nicht deine Coins!

Die Wallet-Adresse

Eine Wallet-Adresse ist wie eine IBAN. Es schadet nicht, sie jemand anderem mitzuteilen. Genau wie in der bisherigen Finanzlandschaft sind Wallet-Adressen niemals identisch, was bedeutet, dass keine Chance besteht, dass jemand fremdes dein Geld erhält. Außerdem gibt es keine Begrenzung für die Anzahl der Wallet-Adressen, du kannst ja auch jederzeit ein zweites Konto eröffnen.

Um dir ein Beispiel dafür zu geben, wie eine Bitcoin-Adresse aussieht, findest du hier die Genesis Adresse, von der angenommen wird, dass sie dem Schöpfer von Bitcoin, Satoshi Nakamoto, gehört:

Der Genesis-Block, als Anfang der Bitcoin-Blockchain bekannt, wurde wahrscheinlich von besagter Adresse erzeugt:

1A1zP1eP5QGefi2DMPTfTL5SLmv7DivfNa

Man erkennt, dass eine Mischung aus Zahlen und Buchstaben zum Einsatz kommt, wobei sowohl Groß- als auch Kleinbuchstaben Berücksichtigung finden. Aufgrund der Transparenz vieler Blockchains lässt sich mühelos nachvollziehen, welcher Betrag in einer spezifischen Wallet liegt und welche Transaktionen ihr Inhaber bereits getätigt hat.

Private und Öffentliche Schlüssel

Grundsätzlich arbeitet jede digitale Geldbörse nach einem einfachen Prinzip: Sie kreiert einen zufälligen privaten Schlüssel. Aus diesem wird dann ein öffentlicher abgeleitet. Beide Schlüssel sind eigentlich nur sehr lange Zahlen und durch eine clevere mathematische Beziehung miteinander verbunden.

Mit deinem privaten Schlüssel kannst du jederzeit auf deine Gelder zugreifen

Um dir ein praxisnahes Beispiel zu geben:

Möchtest du Geld von deinem Bankkonto auf das Konto einer anderen Person überweisen, gibst du dein privates Passwort ein. Es bleibt ausschließlich dir bekannt, selbst die Bank hat darauf keinen Zugriff. Andernfalls könnte jemand, der dein Passwort kennt, Geld von deinem Konto versenden!

Ein privater Schlüssel hat genau jene Funktion inne und ist spezifisch mit deiner individuellen Krypto-Wallet-Adresse verbunden. Aber was ist mit dem öffentlichen Schlüssel? Dieser ist mathematisch mit deiner Wallet-Adresse verbunden und stellt eine „gehashte Version“ dar, was ich gleich noch näher erläutere.

Eine Hash-Funktion verschlüsselt eine Sequenz aus Buchstaben und/oder Zahlen (bekannt als „Eingabe“) in einen neuen Satz von Buchstaben und/oder Zahlen (bekannt als „Ausgabe“). Das bietet eine zusätzliche Sicherheitsebene und sorgt dafür, dass deine digitale Geldbörse nicht gehackt werden kann.

Hier ein kurzes Beispiel zur Vereinfachung:

- Privater Schlüssel: 4f3c8e3b2a1d5f683c123456789abcdeffedcba9876543210fedcba98765432e

- Öffentlicher Schlüssel: a1b2c3d4e5f60123456789abcdef9876543210abcdef1234567890abcdef1234

Um die Handhabung des privaten Schlüssels zu vereinfachen, wird er als Seed-Phrase dargestellt. Ein „Seed“ setzt sich aus einer Sequenz von 12 oder 24 Wörtern zusammen. Die Verwaltung und Sicherung deines Schlüssels obliegt der Wallet – und wie es vielleicht schon impliziert, sollte eine Veröffentlichung des Private Keys unter allen Umständen vermieden werden!

Starte dein Krypto-Erlebnis mit Bitvavo

Europas führende, in Deutschland regulierte Krypto-Börse – mit unschlagbar niedrigen Gebühren, sicherer Verwahrung und intuitiver Bedienung auf Desktop & Mobil.

Kostenlos registrieren *Hot oder Cold Storage

Hat man erst einmal die Funktionsweise begriffen, steht man vor der Entscheidung, welche Wallet am besten geeignet ist. Eine allgemeingültige Antwort darauf existiert nicht; dennoch lassen sich Wallets nach Sicherheitsaspekten und Funktionalität einteilen.

Wir halten fest:

Die Sicherheit einer Wallet hängt maßgeblich davon ab, wie herausfordernd es ist, Zugriff auf private Schlüssel zu erlangen oder manipulative Eingriffe durchzuführen. Üblicherweise unterscheidet man Wallets basierend auf ihrer Internetverbindung.

Daraus ergeben sich zwei gängige Kategorien:

- Cold Storage (kein Internet)

- Hot Storage (mit Internetzugang)

Cold Wallets sind vom Internet getrennt und bieten durch zusätzliche Sicherheitsfeatures einen schwereren Zugang. Typischerweise handelt es sich um spezialisierte Mini-Computer, bekannt als Hardware Wallets. Obwohl ihr Gebrauch mehr Mühe und Anschaffungskosten erfordert, profitiert man von einem gesteigerten Sicherheitsniveau.

Selbst eine vom Netz isolierte Cold Wallet gilt nicht automatisch als „sicher“, da sie für Transaktionsbekanntgaben letztendlich mit dem Bitcoin-Netzwerk interagieren muss.

Im Gegensatz dazu befinden sich Online- oder webbasierte Geldbörsen permanent im „Hot“ oder dauerhaft online Zustand. Genau aus dem Grund betrachtet man Hardware-Wallets als eine der sichersten Methoden, Krypto-Assets vor unbefugtem Zugriff zu schützen.

Hot Wallets können in Form einer browserintegrierten Erweiterung, einer mobilen Anwendung, eines Desktop-Clients oder einer zentralisierten Exchange-Wallet vorliegen.

Custodial vs. Non-Custodial Wallets

Eine weitere entscheidende Überlegung bei der Auswahl deiner Krypto-Wallet bezieht sich darauf, wer die Kontrolle über die privaten Schlüssel innehat. Hier teilt sich das Feld in zwei Lager: verwahrte und nicht verwahrte Wallets.

Bei Custodial Wallets (verwahrt) liegt die Verantwortung für die Aufbewahrung deiner privaten Schlüssel bei einem Drittanbieter, meist einer Börse oder einem spezialisierten Dienstleister. Diese Option kann dir ein Gefühl der Sicherheit geben, da du dich nicht selbst um die Sicherheitsaspekte kümmern musst. Bedenke jedoch, dass du dadurch auch eine gewisse Kontrolle abgibst. Sollte der Dienstleister kompromittiert werden, könnten auch deine Kryptowerte in Gefahr sein.

Non-Custodial Wallets hingegen geben dir die volle Kontrolle und Verantwortung für die Sicherheit deines Private Keys. Dieser Ansatz verstärkt das Prinzip der Dezentralisierung und der persönlichen Souveränität innerhalb der Krypto-Welt. Allerdings setzt dies voraus, dass du ein gutes Verständnis von digitaler Sicherheit hast und entsprechende Maßnahmen ergreifst, um deine Seed-Phrase zu schützen.

Tipps für die sichere Aufbewahrung deiner Kryptowährungen

Ein signifikanter Vorzug von der Blockchain-Technologie und Kryptowährungen liegt darin, dass das Hacken oder Manipulieren des dezentralen, sicheren Peer-to-Peer-Netzwerks eine enorme Herausforderung darstellt.

Dementsprechend rühren die gravierendsten Sicherheitsbedrohungen nicht direkt von der Technologie her. Vielmehr entstehen sie durch die Geräte, mit denen wir interagieren: Smartphones, Computer und Laptops.

Mit anderen Worten, jedes Gerät, das als Verbindungspunkt zu einem Blockchain basierten Netzwerk dient, kann Ziel eines Hackerangriffs werden.

In den vergangenen Jahren verzeichneten wir zahlreiche Fälle, in denen Investoren und Händler ihre wertvollen Kryptowährungen verloren. Unsachgemäße Verwaltung privater Schlüssel, Angriffe auf Börsen und Phishing-Betrügereien bildeten die Hauptwege, über die Kriminelle an die Ersparnisse gelangten und sie entwendeten. Jedoch variierten die Methoden der Diebstähle stark.

So schützt du deine Kryptos richtig

Offline Speicherung

Die grundlegende Empfehlung besagt, dass man den privaten Schlüssel der Wallet stets offline aufbewahren sollte.

Außerdem ist es klug, eine Sicherheitskopie deiner Schlüssel an einem anderen Ort als deinem Zuhause zu hinterlegen. Auf diese Weise stellst du sicher, dass du auch in Krisensituationen wie Bränden, Erdbeben oder anderen Katastrophen, die dein Heim gefährden könnten, Zugang zu ihnen hast.

Es mag zunächst unerwartet klingen, aber ein Bankschließfach wird oft als geeigneter Ort für die Aufbewahrung einer Backup-Kopie der Seed Phrase empfohlen. Dies dient lediglich als zusätzliche Sicherheitsmaßnahme – der Zugriff auf deine privaten Schlüssel sollte dir jedoch immer möglich sein.

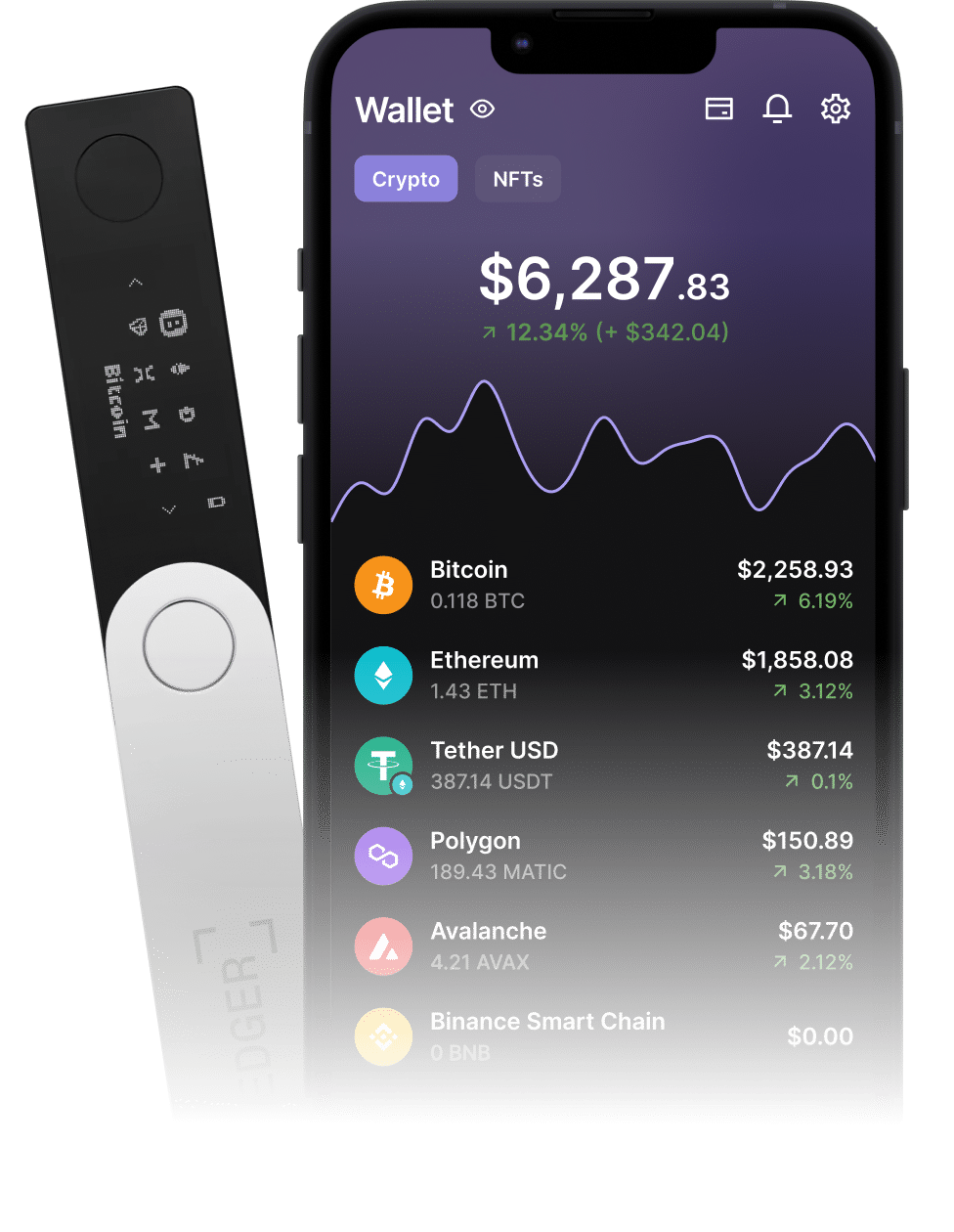

Nutze eine Hardware-Wallet

Schütze deine Kryptowerte und sichere dein Vermögen mit dem Nano Ledger. Setze auf smarte Sicherheitslösungen für deine digitalen Vermögenswerte.

Not Your Keys, Not Your Coins!

Besuche den Ledger Amazon Store

2FA verwenden

Die Zwei-Faktor-Authentifizierung, kurz 2FA oder auch zweistufige Überprüfung genannt, ergänzt den Anmeldeprozess um eine zusätzliche Sicherheitsmaßnahme. Der Kerngedanke hinter 2FA ist einfach: Neben der Eingabe deines Passworts musst du zusätzlich auch einen Verifizierungscode angeben, der deine Identität bestätigt.

👉 Wir empfehlen die App Google Authenticator

💡 Wichtig dabei:

Während der Einrichtung wird ein individueller Wiederherstellungscode generiert. Auch hier gilt: Unbedingt die „Cold“ Variante anwenden und den Code niederschreiben.

Passwörter

Ein starkes und vielschichtiges Passwort bildet die Grundlage deiner Sicherheitsmaßnahmen.

Jede Wallet-Passphrase sollte einzigartig sein und eine Mischung aus Großbuchstaben, Kleinbuchstaben, Ziffern und Sonderzeichen beinhalten.

Überlege, einen anerkannten Passwort-Manager zu nutzen, um komplexe Passwörter zuverlässig zu erstellen und sicher aufzubewahren:

🛡️ Wir setzen auf SecureSafe

Geheimhaltung – „$5 Wrench Attack„

Der Begriff „$5 Wrench Attacke“ ist eine metaphorische Bezeichnung für eine Art von krimineller Taktik, bei der ein Angreifer physische Gewalt oder Drohungen einsetzt, um von einer Person Zugang zu sensiblen Informationen oder Vermögenswerten zu erlangen. Der Name bezieht sich auf die Idee, dass der Angreifer möglicherweise nur ein billiges Werkzeug wie einen 5-Dollar-Schraubenschlüssel benötigt, um sein Ziel zu erreichen, anstatt hochtechnologische Methoden oder komplexe Hacking-Techniken einzusetzen.

In der Fachsprache wird so ein Vorgehen als räuberische Erpressung bezeichnet.

Prahle also niemals mit deinen Beständen!